Trickbot տրոյական ծրագիրը (նաև հայտնի է որպես TrickLoader կամ Trickster), որը հայտնաբերվել է 2016-ի հոկտեմբերին և այն ժամանակ հանդիպում էր հիմնականում տնային օգտատերերի մոտ ու օգտագործվում էր առցանց-բանկինգի ծառայությունների հաշիվների տվյալները գողանալու համար, վերածվել է բազմաֆունկցիոնալ մոդուլային գործիքի։ Այս մասին տեղեկացնում է «Կասպերսկի» ընկերության Հայաստանի ներկայացուցչությունը։

Այժմ Trickbot-ը ժողովրդականություն է վայելում մի քանի հանցավոր խմբավորումներում՝ որպես ընկերությունների ենթակառուցվածքներ կողմնակի վնասաբեր ծրագրեր հասցնելու համակարգ: Ինչպես հայտնում են «Կասպերսկի» ընկերության փորձագետները, Trickbot տրոյացու հեղինակներն ակտիվորեն համագործակցում են մի շարք նոր գործընկերների հետ, ինչի արդյունքում վնասաբեր ծրագիրն օգտագործում են կորպորատիվ ցանցեր բազմապիսի լրացուցիչ սպառնալիքներ, օրինակ, Conti ծածկագրիչը հասցնելու համար:

Մինչդեռ նման վերամասնագիտացումը կարող է լրացուցիչ վտանգ ներկայացնել կիբեռսպառնալիքների մոնիթորինգի կենտրոնների աշխատակիցների համար։ Որոշ պաշտպանական լուծումներ դեռ ճանաչում են Trickbot-ն «առաջին մասնագիտությամբ»՝ որպես բանկային տրոյացի։ Այնպես որ, հայտնաբերման դեպքում անվտանգության աշխատակիցները կարող են հատուկ ուշադրություն չդարձնել դրա վրա՝ այն համարելով պարզապես պատահաբար կորպորատիվ ցանցում հայտնված «կենցաղային» սպառնալիք։ Մինչդեռ իրականում դրա ներկայությունը ցանցում կարող է լինել ավելի լուրջ կիբեռգրոհի նշան՝ ծածկագրիչ ներդնելու փորձ կամ նույնիսկ թիրախային կիբեռլրտեսական գործողության մի մաս։

Ընկերության փորձագետներին հաջողվել է տրոյացու հրամանների սերվերներից մեկից ներբեռնել հասանելի մոդուլները և մանրակրկիտ վերլուծել դրանք։ Trickbot-ի ժամանակակից տարբերակի հիմնական նպատակը տեղային ցանցեր ներթափանցումն ու տարածումն է այնտեղ: Այնուհետև օպերատորները կարող են օգտագործել այն բազմաթիվ տարբեր խնդիրների լուծման համար՝ զավթված հարթակը կողմնակի չարագործներին տրամադրելուց մինչև գաղտնի տվյալների գողությունը։

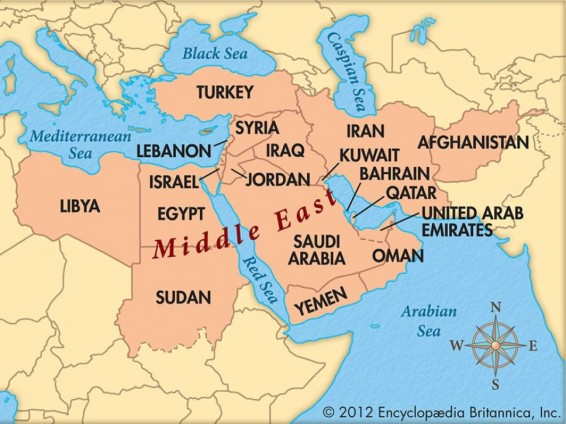

«Ըստ վիճակագրության՝ Trickbot տրոյացու հայտնաբերումների մեծ մասն այս տարի գրանցվել է ԱՄՆ-ում, Ավստրալիայում, Չինաստանում, Մեքսիկայում և Ֆրանսիայում։ Սակայն դա չի նշանակում, որ մյուս տարածաշրջաններում և երկրներում, այդ թվում՝ Հայաստանում այն չեն օգտագործում՝ հատկապես հաշվի առնելով վնասաբեր ծրագրի հեղինակների՝ այլ չարագործների հետ համագործակցելու պատրաստակամությունը», – նշում են ընկերության փորձագետները։

Որպեսզի ընկերությունները չդառնան այդ տրոյացու զոհը, խորհուրդ է տրվում համացանցին հասանելիություն ունեցող յուրաքանչյուր սարք ապահովել որակյալ պաշտպանական լուծմամբ: Բացի այդ, ենթակառուցվածքում կասկածելի ակտիվության բացահայտման համար իմաստ ունի, որ ընկերությունն օգտվի կիբերսպառնալիքների մոնիթորինգի ծառայություններից։

15:22

15:09

14:22

14:03

18:00

17:45

17:36

17:17

17:03

14:49

14:33

14:15

13:44

13:23

13:14

13:08

12:51

12:22

12:04

11:44

| երկ | երք | չրք | հնգ | ուրբ | շբթ | կրկ | |

| 1 | |||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 | |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 | |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 | |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 | |

| 30 | 31 | ||||||

09:36

09:19

09:02

09:44

09:18

09:02

09:39

09:18

09:02

09:55

09:42

09:18

09:02

09:34

09:18

09:02

09:38

09:19

09:02

09:52

09:36

09:19

09:02

09:36

09:15

09:02

09:36

09:19

09:13

09:01

09:47

09:35

09:17

09:02

09:33

09:16

09:02

09:48

09:34

09:16

09:02

09:49

09:36

09:15

09:55

09:42

09:33

09:19

09:02

09:44